Такая ситуация часто наблюдается в изображениях, где стремятся продемонстрировать больше людей, чем есть на самом деле. Эту технику также активно используют при съемке садов и парков, чтобы показать больше цветов и деревьев.

Фотошоп или нет? Онлайн проверка фото на фейк

Современный интернет заполнен множеством фейковых изображений и новостей, что затрудняет определение их достоверности. Если с новостями еще можно провести более или менее надежную проверку, то выявление подделанных фотографий представляет собой более сложную задачу.

- Можно ли определить монтаж на фото? Немного теории

- Онлайн проверка фото на Фотошоп. От теории к практике

- Magnifier (увеличительное стекло)

- Clone Detection (обнаружение клонированных элементов)

- Error Level Analysis (анализ уровня ошибок)

- Noise Analysis (анализ шума)

- Level Sweep (сравнение уровней)

- Luminance Gradient Analysis (анализ градиента яркости)

- Principal Component Analysis (анализ главных компонент)

- Прочие инструменты анализа фото

- Выводы

Современные программы фотомонтажа достигли такого уровня, что даже обладая базовыми навыками работы в Photoshop, можно создать фальшивое изображение, которое практически невозможно отличить от настоящего. Так как же понять, перед вами фотошоп или нет? Эта статья поможет вам за считанные минуты провести анализ любых фотографий и с уверенностью определить, использовались ли в них приемы монтажа.

Можно ли определить монтаж на фото? Немного теории

В некоторых государственных учреждениях, о которых не принято говорить громко, действуют специальные подразделения, занимающиеся экспертной оценкой фотографий. Они используют сложные методы в специализированных программах для тщательного анализа медиапроекций, поступающих к ним, с целью установить, насколько вероятно, что при их создании использовался Photoshop или аналогичные программы для редактирования изображений.

Причина этого заключается в том, что при обработке фотографий — добавлении или удалении объектов из кадра — всегда остаются определенные артефакты. Эти артефакты могут быть не видны невооруженным глазом или даже при значительном увеличении, но при наложении специальных фильтров они становятся очевидными. Скрыть следы от Photoshop значительно сложнее, чем может показаться на первый взгляд.

В интернете можно найти сотни статей, предлагающих советы о том, как выявить явный фотошоп:

- Обратите внимание на проблемы с освещением и тенями.

- Внимательно изучите фон изображения, ищите искажения и аномалии.

- Проверьте исходные метаданные файла (EXIF).

- Оцените общую реалистичность изображения и т.д.

Да, эти советы могут быть полезны, если фотография была создана в спешке, но если за созданием фальшивого изображения стоит профессионал, без использования специализированных инструментов анализа вам будет сложно выявить фотомонтаж.

Белки глаз

У живого человека белки глаз не бывают идеально чистыми. Даже если человек использует специальные капли, которые устраняют покраснение и желтизну, белки глаз не станут абсолютно безупречными. Чтобы это проиллюстрировать, обратим внимание на портрет Виктории Лопыревой: ее глаза выглядят так, будто светятся изнутри, неестественно выделяясь на фоне кожи и волос.

Поплывший фон

Если попытка отретушировать фигуру модели оказывается неудачной, фон на снимке искажается. Это особенно бросается в глаза, когда рядом с человеком присутствуют прямые линии, такие как дверные проемы или стены. Анастасия Квитко тоже любит использовать фотошоп, однако ее снимки отредактированы практически безупречно, и потребуются усилия, чтобы найти поплывшие линии.

Forensically Photoshop Analyzer

Forensically представляет собой набор бесплатных инструментов, разработанных для целей цифровой судебной экспертизы изображений. В его функциях — ELA (анализ уровня ошибок), предоставление метаданных, обнаружение клонированных элементов и другие возможности. Forensically можно сравнить с увеличительным стеклом, которое позволяет пользователям увидеть истинные детали, скрытые от большинства глаз.

Как это работает?

Обнаружение клонированных элементов (Clone Detection) — включает выделение скопированных частей изображения, что может являться явным признаком его изменения.

Анализ уровня ошибок (Error Level Analysis) направлен на сравнение оригинального изображения и его перекомпрессированной версии. В этом случае модифицированные части будут выделены: они могут быть ярче или темнее, чем соседние участки, которые не подвергались изменениям.

Анализ шума (Noise Analysis) работает по алгоритму устранения шума, но в обратном порядке. Инструмент устраняет не шум, а остальное изображение. С помощью базового сепарабельного медианного фильтра он выделяет шум. Этот инструмент способен обнаруживать такие операции по постобработке, как клонирование, деформации, редактирование и искажение. Он наиболее эффективен для снимков высокого качества.

Анализ главных компонент (PCA) позволяет исследовать основные компоненты изображения. В результате вы можете рассмотреть данные изображения с другой стороны, что упрощает процесс его анализа на предмет редактирования. В настоящее время этот инструмент работает в однопоточном режиме и довольно медленно обрабатывает снимки больших размеров.

Amped Authenticate Photoshop Analyzer

Amped Authenticate представляет собой программный пакет для экспертной идентификации изображений и выявления подделок в цифровых фотографиях. Программа предлагает широкий спектр инструментов, позволяющих определить, является ли изображение неизмененным оригиналом, оригиналом, созданным определенным устройством, или изображением, измененным с использованием специализированного программного обеспечения, которое не может быть использовано в качестве доказательства.

Современные программы часто сосредотачиваются на одном или нескольких инструментах для цифровой судебной экспертизы изображений. Amped Authenticate объединяет мощные тесты, операции и отчеты в одном пакете, что позволяет пользователям идентифицировать измененные или полностью оригинальные фотографии.

Различные уровни сжатия JPEG

Это стоит учитывать, если вы являетесь техником, готовым к использованию довольно сложного метода с определенной кривой обучения.

Сжатие JPEG может стать отличным способом выявления модификации изображения.

Данный метод способен обнаружить даже малейшие изменения, такие как изменение размеров. Тем не менее, как уже было упомянуто, это не самый простой метод в списке.

Существует множество приложений, которые могут определить малейшие изменения в уровнях ошибок после сжатия JPEG (т.е. преобразование отредактированного изображения в формат JPEG).

В этом случае инструменты анализа уровня ошибок могут выявить изменения между перекомпрессированной версией и оригинальной фотографией.

Как Foto Forensics, так и Forensically используют эти методы автоматически, если вы не хотите выполнять их вручную.

Обратный поиск изображений

Еще одним простым способом определения измененного изображения является обратный поиск через надежный поисковый движок или инструмент.

Одним из самых простых инструментов для обратного поиска изображений является Google Images. Вы также можете использовать онлайн-сервисы, такие как Duplichecker или Labnol, для выполнения той же задачи.

Чтобы воспользоваться этой техникой, достаточно загрузить подозрительное изображение в инструмент обратного поиска и проверить результаты.

Если изображение не было сильно редактировано, поисковые системы могут по-прежнему отследить его и предоставить неотредактированную оригинальную версию в результатах поиска.

Этот метод оказывается более надежным, когда изображение модифицировано с использованием доступных онлайн стоковых изображений.

Однако основным недостатком этой техники является то, что она требует определенных условий для работы, включая:

- Изображения должны быть слегка отредактированы (обрезаны, изменены размеры, перевернуты, изменен цвет), но не серьезно модифицированы до неузнаваемости.

- Исходное изображение должно уже существовать в Интернете и быть доступным для поиска.

Фотошоп? Скоро узнаем!

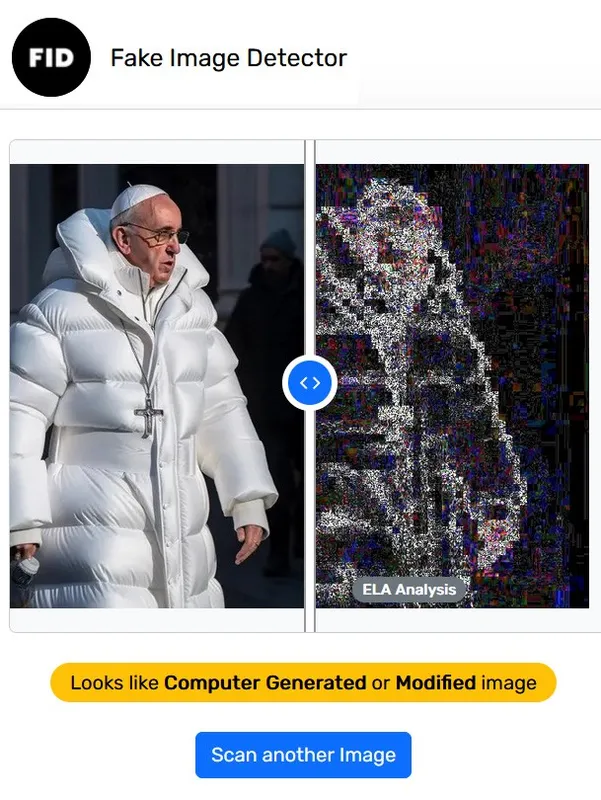

Проблема отредактированных фотографий существует уже много лет. Математики, инженеры и специалисты по изображениям неоднократно пытались решить её, чтобы автоматизировать процесс определения модифицированных изображений. Среди наиболее известных проектов можно упомянуть анализ метаданных изображений и выявление фотошопленных участков по артефактам сжатия JPEG (ELA — анализ уровня ошибок). На этих принципах основываются многие популярные инструменты анализа изображений, такие как Fake Image Detector.

Fake Image Detector предупреждает, что не всякий папа воистину римский

С появлением генеративного искусственного интеллекта (ИИ) возникли и новые методы детекции сгенерированного контента, однако ни один из них не гарантирует стопроцентную точность. Существует ряд инструментов и исследований, включая определение модификаций лиц, детектора сгенерированных изображений и системы определения генераторных моделей, инструменты на основе открытого ИИ для достижения тех же целей.

Ключевым недостатком всех этих подходов является то, что ни один из них не дает полной уверенности в источнике изображения, не обеспечивает гарантии отсутствия модификаций и не позволяет верифицировать эти изменения.

WWW в помощь: заверяем происхождение контента

Можно ли упростить проверку изображения так, чтобы ее мог осуществить обычный пользователь? Чтобы он кликнул на изображение и увидел: Иван снял эту фотографию на камеру iPhone 20 марта, Анна обрезала края и увеличила яркость 22 марта, Петр заново сохранил картинку с большим сжатием 23 марта. И, чтобы данные нельзя было подделать? Звучит как утопия, но именно такую амбициозную задачу поставила перед собой Коалиция за аутентичность и проверяемое происхождение контента (Coalition for Content Provenance and Authenticity, C2PA). В состав этой коалиции входят ведущие игроки в компьютерной, фотонической и медиаиндустрии: Canon, Nikon, Sony, Adobe, AWS, Microsoft, Google, Intel, BBC, Associated Press и около сотни других участников, которые так или иначе связаны с жизненным циклом практически любого изображения, от его создания до публикации онлайн.

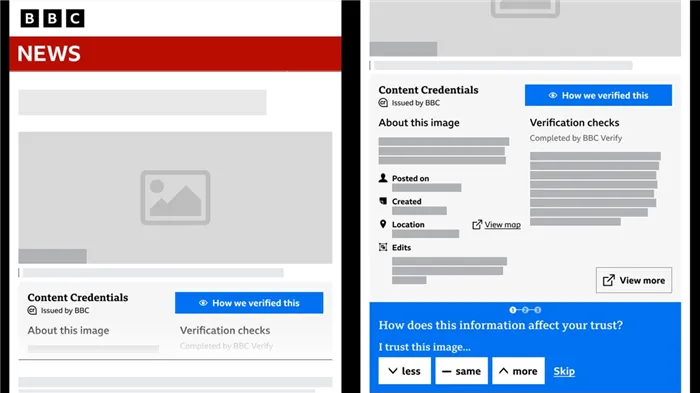

Стандарт C2PA, разработанный данной коалицией и позволяющий реализовать описанную задачу, уже опубликован и достиг версии 1.3, постепенно появляются необходимые элементы для его применения. Например, Nikon готовится к производству камер, совместимых с C2PA, а BBC уже публикует первые статьи с верифицированными изображениями.

BBC рассказывает о том, как верифицируются изображения и видеоролики в их статьях

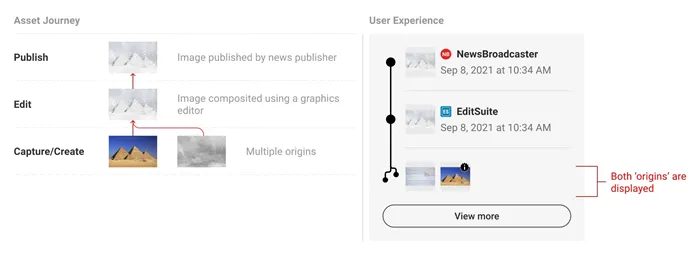

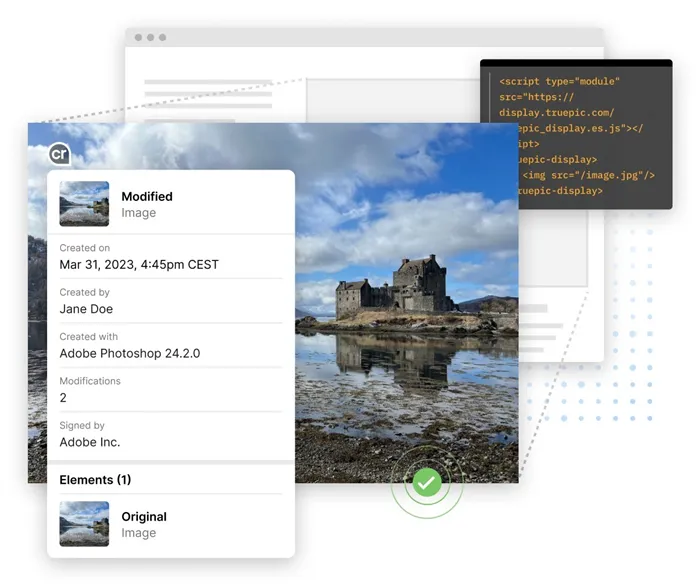

Предполагается, что, когда ответственные СМИ и крупные компании начнут публиковать большинство изображений в верифицированном виде, пользователи смогут прямо из браузера проверить, что происходило с интересующим их изображением. Спецификация подразумевает, что при нажатии на небольшую меткуAuthenticated изображение откроется в более крупном окне, показывающем, какие снимки стали источником, какие правки проводились на каждом этапе до появления изображения в браузере, кто и когда их внес. Всю историю промежуточных изображений на пути к финальному снимку также можно будет изучить.

История создания и редактирования изображения

Этот подход актуален не только для камер, но и для других способов создания изображений — так, возможна маркировка своих генераций сервисами вроде Dall-E и Midjourney.

Видно, что это изображение создано в Adobe Photoshop

Верификация осуществляется на основе криптографии с открытым ключом, аналогично защите, используемой в сертификатах веб-серверов при установлении защищенного соединения HTTPS. Предполагается, что каждый производитель изображений, будь то Джек с конкретным фотоаппаратом или Анжела с лицензией на Photoshop, получит сертификат X.509 в одном из многочисленных удостоверяющих центров. Этот сертификат может быть встроен прямо в камеру на этапе производства, а для программных продуктов выдаваться при их активации. При обработке изображений с контролем происхождения каждая новая версия файла будет содержать множество дополнительных данных: дату, время и место правки, миниатюры исходного изображения и его новой версии. Все это будет подписано цифровой подписью автора или редактора изображения. Таким образом, верифицированный графический файл содержит храненую цепочку всех промежуточных версий, и каждая версия подписана автором, который внес эти правки.